基于可穿戴健康設(shè)備的勸導(dǎo)式設(shè)計(jì)與評(píng)價(jià)[模擬設(shè)計(jì)][消費(fèi)電子]

發(fā)表于:11/25/2025 5:14:32 PM

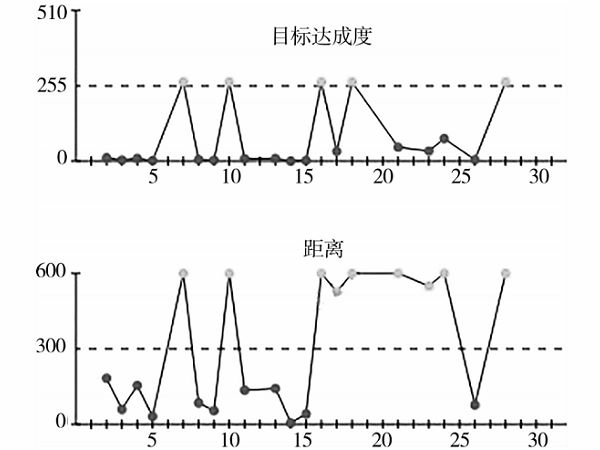

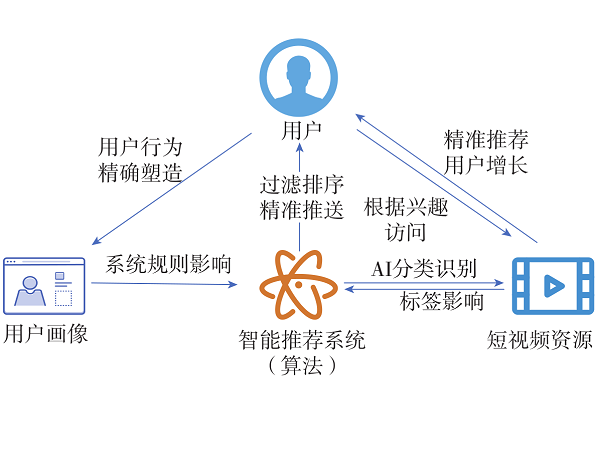

短視頻沉迷中的智能推薦算法反思與規(guī)制[其他][其他]

發(fā)表于:11/25/2025 5:07:32 PM

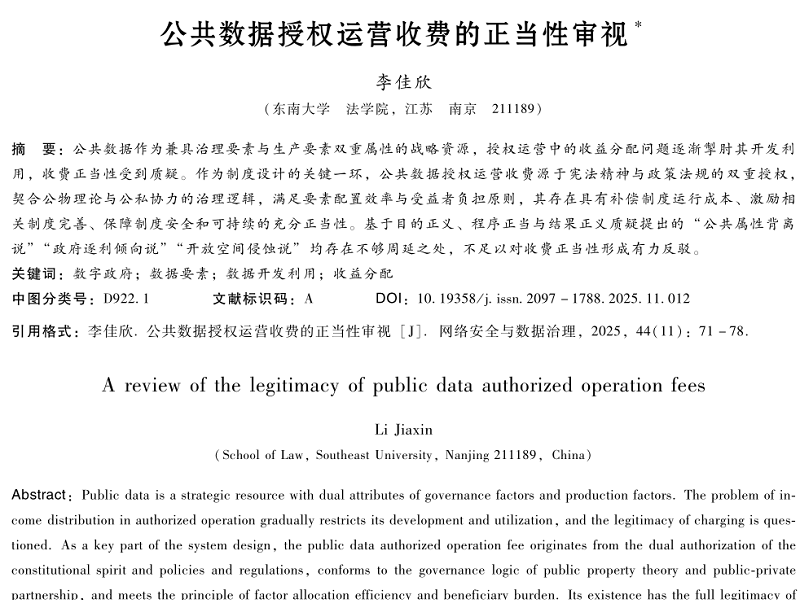

公共數(shù)據(jù)授權(quán)運(yùn)營(yíng)收費(fèi)的正當(dāng)性審視[其他][其他]

發(fā)表于:11/25/2025 4:58:00 PM

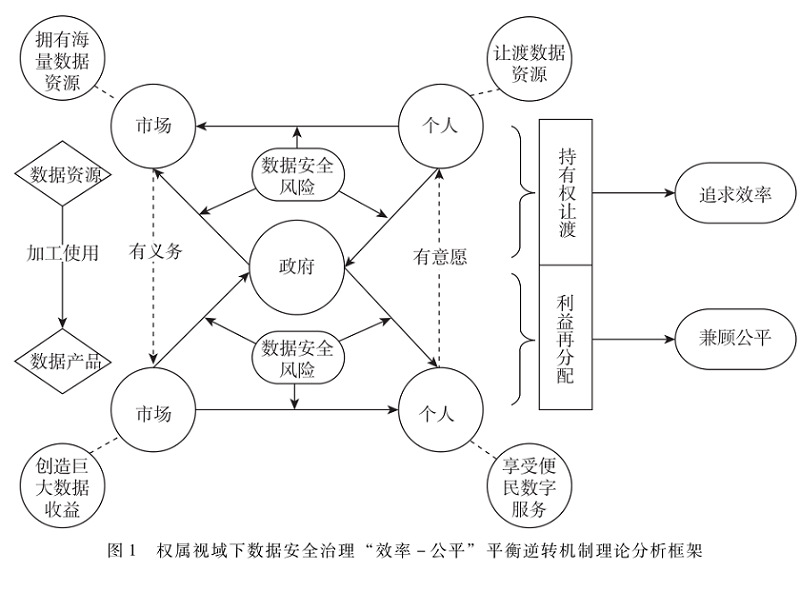

權(quán)屬視域下數(shù)據(jù)安全治理“效率-公平”的平衡逆轉(zhuǎn)機(jī)制研究[其他][其他]

發(fā)表于:11/25/2025 4:41:33 PM

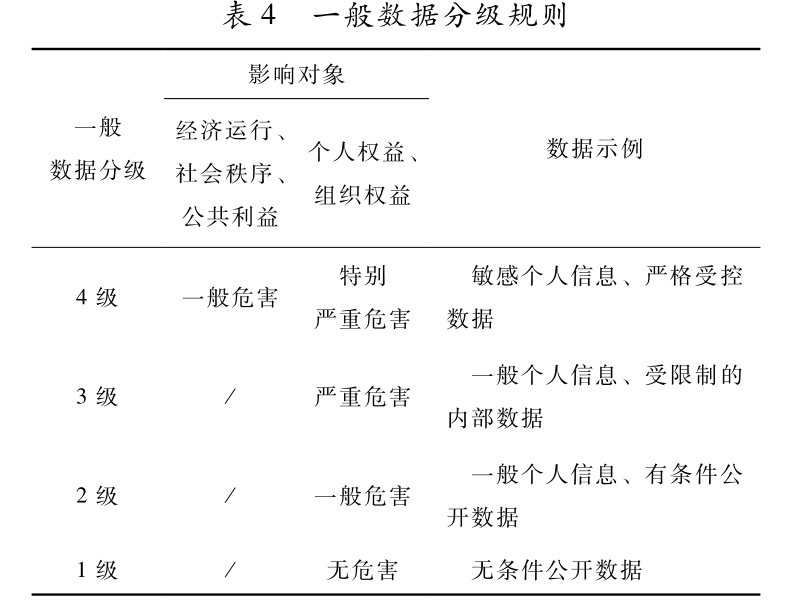

檢驗(yàn)檢測(cè)機(jī)構(gòu)認(rèn)可業(yè)務(wù)數(shù)據(jù)分類分級(jí)研究[其他][其他]

發(fā)表于:11/25/2025 4:33:33 PM

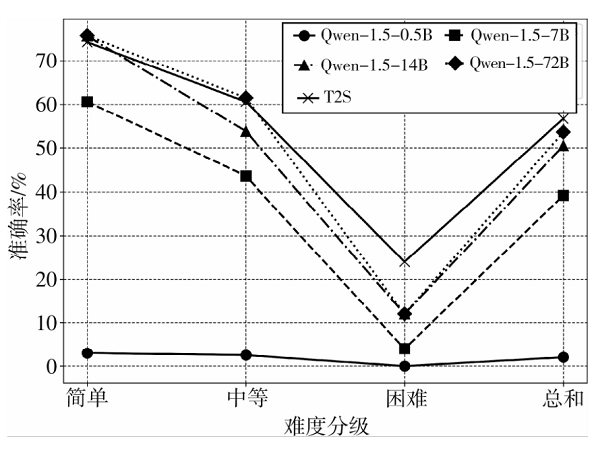

面向國(guó)產(chǎn)數(shù)據(jù)庫(kù)的Text-to-SQL數(shù)據(jù)集設(shè)計(jì)[其他][其他]

發(fā)表于:11/25/2025 4:24:33 PM

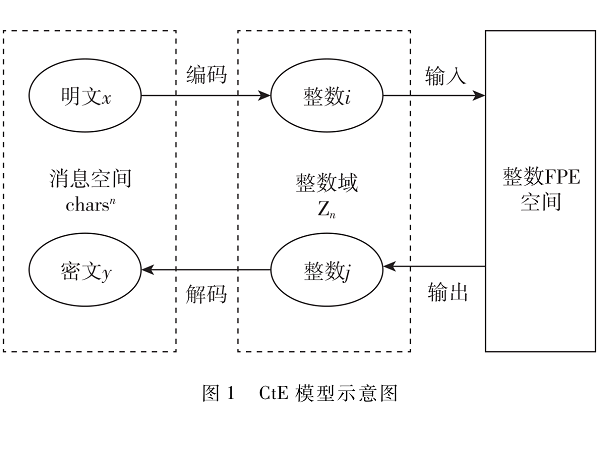

基于保形加密的民航旅客信息脫敏方法[其他][信息安全]

發(fā)表于:11/25/2025 4:16:33 PM

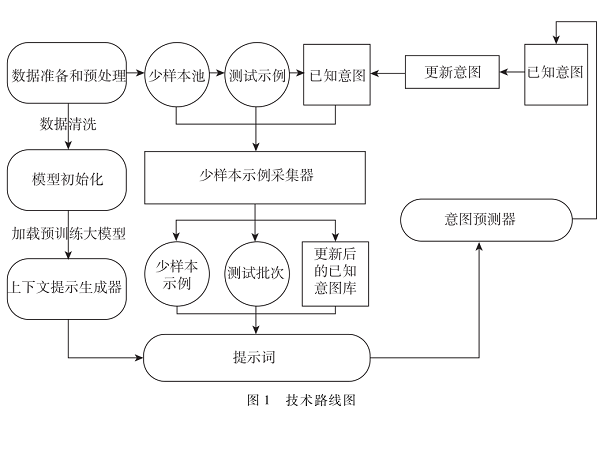

基于大模型上下文學(xué)習(xí)的未知意圖識(shí)別方法[其他][其他]

發(fā)表于:11/25/2025 4:07:33 PM

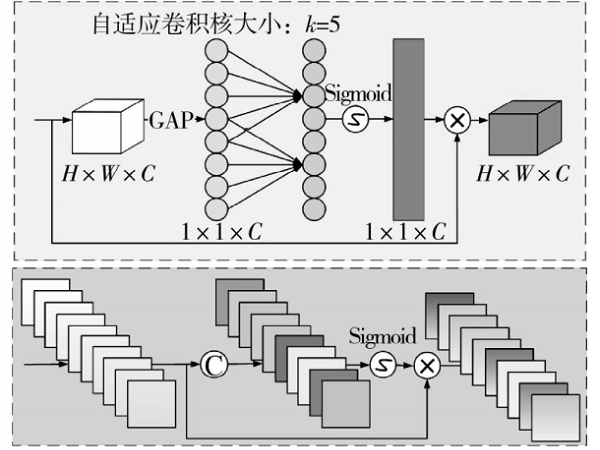

基于改進(jìn)U-Net的多尺度層級(jí)融合去霧網(wǎng)絡(luò)[其他][其他]

發(fā)表于:11/25/2025 3:58:35 PM